البرامج الضارة ComRAT هى أداة ادارة عن بُعد وتستخدمها مجموعة القراصنة Turla. تم رصده لأول مرة في نوفمبر 2014. مجموعة القراصنة Trula نشطة لأكثر من عشر سنوات.

ComRAT البرامج الضارة المعروفة أيضا باسم Agent.BTZ ، تم إصدار النسخة الأولى منه فى عام 2007وتصبح سيئة السمعة بعد استخدامها لاختراق الجيش الأمريكى فى عام 2008.

يشتمل مشغلو Turla المعروفون بالحفاظ على ترسانة كبيرة من البرامج الضارة على مجموعة الجذر ، والعديد من الأبواب الخلفية المعقدة التى تستهدف منصات مختلفة ، بما فى ذلك خوادم بريد Microsoft Exchange ومجموعة كبيرة من الأدوات لتمكين التمحور على الشبكة.

كومرات البرمجيات الخبيثة

تم العثور على نوع جديد من البرامج الضارة ComRAT من قبل الباحثين في عام 2017 وهو نشط فى الآونة الأخيرة في يناير 2020. تم تحديد ثلاثة أهداف ؛ اثنان منهم وزارتا الخارجية والبرلمان الوطنى.

الاستخدام الرئيسي لبرمجيات ComRAT هو سرقة المستندات السرية فى إحدى هذه الحالات لاحظ الباحثون أن نشر .NET قابل للتنفيذ للتفاعل مع قاعدة بيانات MS SQL Server المركزية للضحية التي تحتوي على وثائق المنظمة.

بالإضافة الى المستند الخاص بسرقة مجموعة المخترقين ، فإنها تقوم بتنفيذ أوامر مختلفة لجمع معلومات حول خدمات مثل مجموعات Active Directory أو المستخدمين أو الشبكة أو تكوينات Microsoft Windows مثل سياسات المجموعة.

عمليـة كومرات الخبيثة

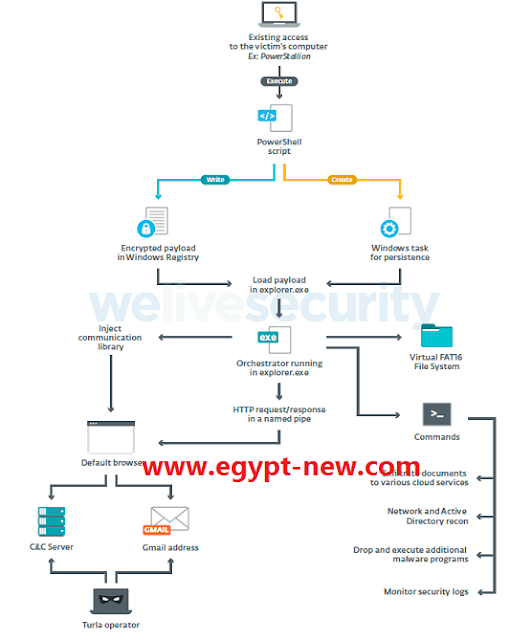

احدث برامج ComRAT الضارة التـى تم تجميعها بتاريخ نوفمبر 2019 ، وفقًا للقياس عن بعد ESET ، تم تثبيت البرامج الضارة باستخدام موطئ قدم موجود مثل أوراق الاعتماد المخترقه أو عبر باب خلفـى آخر لـ Turla.

يتم تخزين جميع الملفات المرتبطة بـ ComRAT في نظام ملفات ظاهرى ويتم تشفير VFS باستخدام AES-256 في وضع XTS.

قناتان للقيادة والتحكم

- HTTP - يقوم البرنامج الضار بعمل طلبات HTTP لخادم C&C الخاص به.

- البريد الإلكتروني - يستخدم واجهة ويب Gmail لتلقي الأوامر واستخراج البيانات

يستخدم Gmail ل C&C

الميزة الأكثر اثارة للاهتمام في الإصدار الجديد من البرامج الضارة تستخدم واجهة مستخدم ويب Gmail لتلقـى الأوامر واستخراج البيانات.

بحيث يمكن للمهاجمين تجاوز بعض الحلول الأمنية مثل الاتصال وليس من المجالات الخبيثة. نشرت Eset تقريرا مفصلا مع مؤشرات التوافق