كشفت شركة Microsoft عن واحدة من أكثر نقاط ضعف Windows أهمية على الإطلاق ، نشر باحثو الأمن PoC Exploit الذي يشرح كيف يمكن للمهاجمين استغلال علة Windows SpryptoAPI Spoofing مع انتحال شخصية أي موقع أو خادم على شبكة الإنترنت

كشفت نشرة الأمن مايكروسوفت باتش يناير الثلاثاء أهمية - شدة الضعف. لقد أصدرت تحديثًا أمنيًا لمعالجة مشكلة عدم حصانة التشفير الواسعة التي تؤثر على نظام التشغيل Windows الخاص بها

"آليات الثقة هي الأسس التي تعمل عليها الإنترنت - و CVE-2020-0601 تسمح لممثل تهديد متطور بتخريب تلك المؤسسات ذاتها . "- يقول نيل زيرينج ، المدير الفني في NSA

هذه هي المرة الأولى التي تُبلغ فيها NSA عن خطأ إلى Microsoft ، على عكس عيب Eternalblue SMB الذي أبقته الوكالة سراً لمدة خمس سنوات على الأقل ثم تسربت إلى الجمهور من قبل مجموعة غامضة ، مما تسبب في تهديد WannaCry في عام 2017.

ما الذي يجعل CVE-2020-0601 أكثر حدة وانتقادات ؟

- توجد ثغرة احتيالية في الطريقة التي يتحقق بها Windows CryptoAPI (Crypt32.dll) من صحة شهادات التشفير الإهليلجي (ECC)

- بسبب CVE-2020-0601 ، من الممكن إنشاء توقيع رقمي مزيف يبدو أنه يأتي من مرجع مصدق موثوق به

- يمكن أن يتيح الاستغلال الناجح للمهاجم القيام بهجمات man-in-the-المتوسطة وفك تشفير المعلومات السرية حول اتصالات المستخدم بالبرنامج المتأثر

"السبب الجذري لهذه الثغرة الأمنية هو تطبيق معيب للتشفير الإهليلجي (ECC) ضمن كود Microsoft". - يقول الباحث الأمني تل بيري

تعتمد ECC على معايير مختلفة. هذه المعايير موحدة للعديد من المنحنيات. بينما تتحقق إصدارات Windows الضعيفة من ثلاث معلمات ECC ، فإنها تفشل في التحقق من رابع ، يُعرف باسم منشئ النقطة الأساسية (يُشار إليه باسم "G")

هذا الفشل هو نتيجة لتطبيق Microsoft لـ ECC بدلاً من أي خلل أو ضعف في خوارزميات ECC نفسها. تحقق من التحليل المفصل بواسطة خبير الأمان لمزيد من التوضيح.

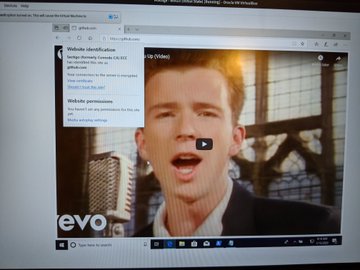

هناك الآن بعض الأدلة على مآثر المفاهيم المتاحة على جيثب. تم نشر أول استغلال وإثباته بواسطة kudelskisecurity جنبًا إلى جنب مع موقع ويب للاختبار لأغراضنا الخاصة [زيارة على مسؤوليتك الخاصة]. يستخدم موقع الويب شهادة تم "توقيعها" باستخدام استغلال PoC.

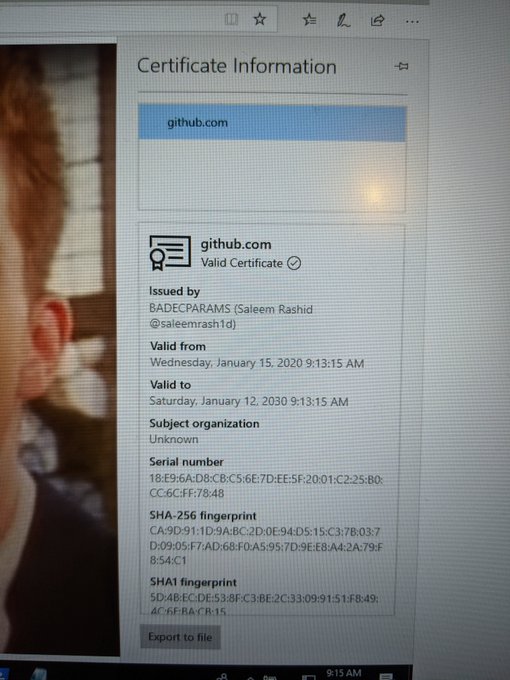

قام باحث أمني آخر سليم رشيد بإنشاء رمز POC لتزوير شهادات TLS ويسمح للمهاجمين بإنشاء موقع يشبه تلك الشرعية.

التحديثات والبقع:

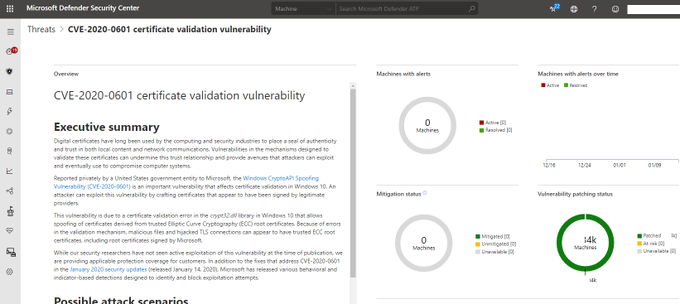

تلقى Windows Defender تحديثات للكشف عن محاولات الاستغلال النشطة. وفقًا لـ Microsoft ، تؤثر مشكلة عدم الحصانة هذه على إصدارات نظام التشغيل Windows 10 و Windows Server 2019 و Windows Server 2016.

مكافحة الفيروسات مثل CrowdStrikedetects مآثر من CVE-2020-0601 ويظهر شهادة المرجع ، SHA-1 من الشهادة الخبيثة ، والمعلمات منحنى ECC

هناك بالفعل تواقيع الكشف المتاحة من بائعي الأمان وحتى من خلال وظيفة Windows Event Manager - CveEventWrit

التصحيح هو الوسيلة الشاملة الوحيدة للتخفيف من المخاطر. يوصى بشدة بتثبيت آخر تحديثات البرامج عن طريق التوجه إلى

إعدادات Windows → التحديث والأمان ← تحديث Windows ← النقر فوق "التحقق من وجود تحديثات على جهاز الكمبيوتر الخاص بك